Notícias |

Notícias de economia, do mercado e das empresas do Brasil e do mundo, além de dicas e calculadoras para administrar suas finanças pessoais

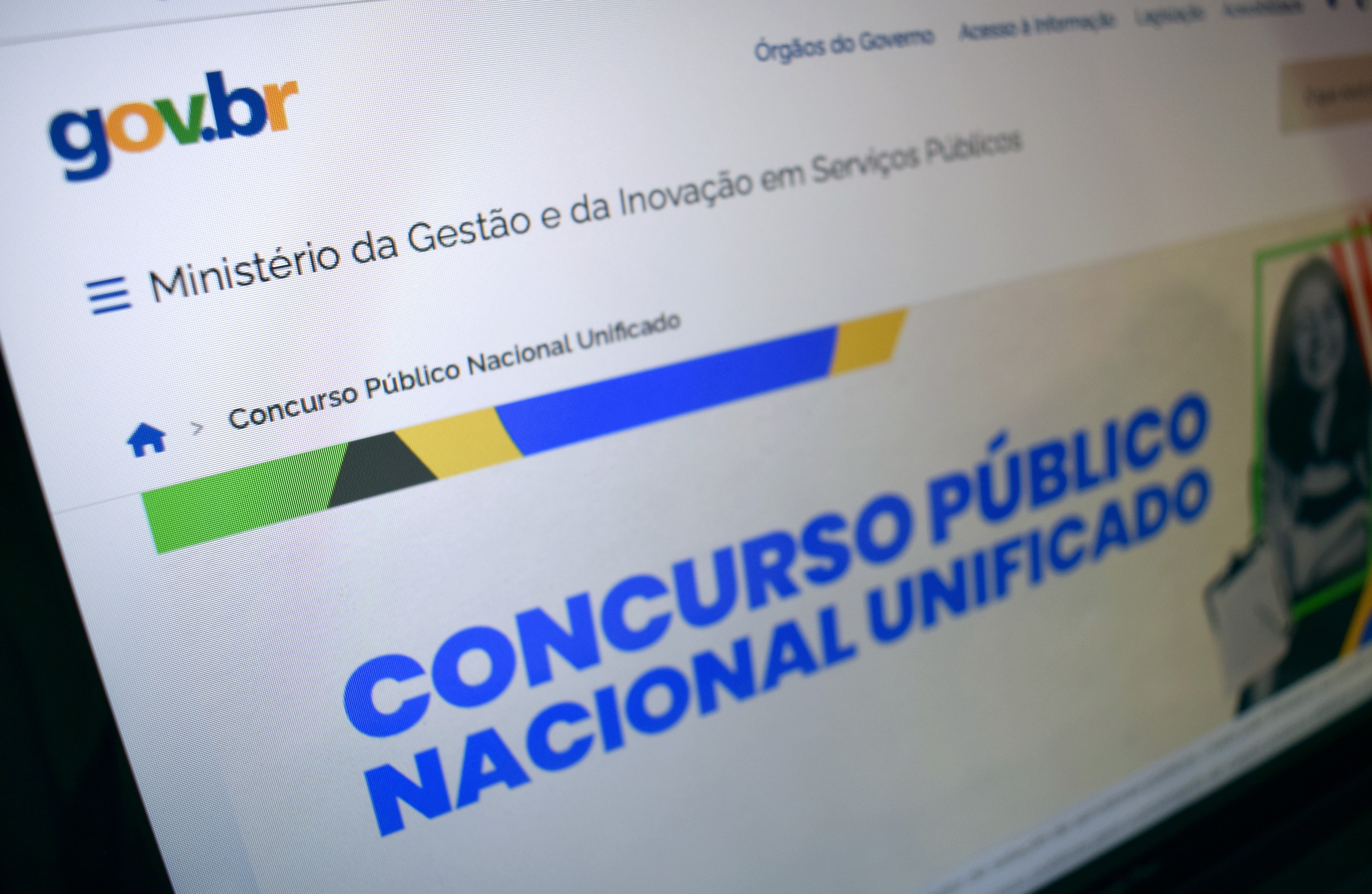

Ministra da Gestão, Esther Dweck, classificou a mudança como 'a grande novidade' da segunda edição do CNU. Medida equipara homens e mulheres para a 2ª fase, mas não significa reserva de vagas, como o caso de cotas para pessoas negras, com deficiência, indígenas e quilombolas. A ministra da Gestão, Esther Dweck, em coletiva de imprensa que apresentou a 2ª edição do CNU

Adalberto Marques/Ministério da Gestão

A ministra da Gestão e da Inovação em Serviços Públicos, Esther Dweck, afirmou nesta segunda-feira (30) que as mulheres terão no mínimo 50% das vagas garantidas para a segunda fase do Concurso Nacional Unificado (CNU), conhecido como o "Enem dos Concursos".

Segundo a ministra, essa igualdade entre homens e mulheres se aplicará apenas na transição da primeira para a segunda fase — ou seja, da prova objetiva para a discursiva. A regra, portanto, não assegura uma reserva de vagas para mulheres no resultado final do concurso.

"Não é uma reserva de vaga para mulheres. Então, não há reserva, como é o caso de pessoas negras, com deficiência, indígenas e quilombolas, mas vamos fazer uma equiparação do percentual de mulheres que passam da primeira para a segunda etapa", diz Dweck.

A ministra classificou a mudança como "a grande novidade" da segunda edição do CNU. A medida veio após o governo observar que, na primeira edição do concurso — e em outras seleções já realizadas — o percentual de mulheres aprovadas é menor do que o de inscritas.

"Há duas coisas importantes na literatura: uma é a dupla ou tripla jornada [das mulheres]", o que as prejudica nos estudos e gera desigualdade, diz Dweck. "Outra questão é o tipo de prova: a discursiva exige mais a bagagem da pessoa, anos de estudo, e não só o treino específico para a prova."

Sobre o CNU

Ao todo, serão oferecidas 3.652 vagas em 36 órgãos federais, para cargos de nível médio, técnico e superior. As inscrições começam no dia 2 de julho e vão até 20 de julho. As provas objetivas serão aplicadas em 5 de outubro.

As oportunidades estão organizadas em nove blocos temáticos, que agrupam cargos por área de atuação semelhante (veja a lista completa mais abaixo).

Esse formato permite que o candidato dispute várias vagas dentro de um mesmo bloco, com apenas uma inscrição.

Embora a maior parte das vagas esteja concentrada em órgãos com sede em Brasília (DF), também há postos em diversos estados do país.

📌 No buscador abaixo, confira o órgão responsável pela vaga, a formação exigida, o número de vagas disponíveis e a cidade de atuação.

Veja dicas de como fazer uma boa redação para concurso

|

G1 Mon, 30 Jun 2025 20:08:14 -0000 - |

Novidades sobre o 'Enem dos Concursos' foram anunciadas pela ministra da Gestão e da Inovação em Serviços Públicos nesta segunda (30). Segunda edição do Concurso Nacional Unificado (CNU

Ministério da Gestão e Inovação

O Ministério da Gestão anunciou novidades sobre o edital da 2ª edição do Concurso Nacional Unificado (CNU) nesta segunda-feira (30). Ao todo, serão oferecidas 3.652 vagas em 36 órgãos federais.

As inscrições começam no dia 2 de julho e vão até 20 de julho. As provas objetivas serão aplicadas em 5 de outubro.

Durante uma coletiva de imprensa realizada na Esplanada dos Ministérios, a ministra da Gestão e da Inovação em Serviços Públicos, Esther Dweck, divulgou o cronograma oficial do concurso, além de novidades sobre a política de cotas e que as mulheres ocuparão, no mínimo, 50% das vagas na 2ª fase.

✅ Clique aqui para seguir o canal do g1 Concursos no WhatsApp

Assim como na primeira edição, o candidato poderá fazer uma única inscrição e concorrer a mais de um cargo, escolhendo suas preferências dentro de um dos nove blocos temáticos, que reúnem áreas de atuação semelhantes.

A Fundação Getúlio Vargas (FGV) foi confirmada como a banca organizadora da seleção.

Abaixo, veja tudo o que já se sabe sobre o CNU 2025.

💼 Vagas, órgãos participantes e distribuição por cidades

💰 Salários

📋Separação por blocos

🖱️ Como vai funcionar a inscrição?

🧮 Política de cotas

♀️ Reserva de vagas para mulheres na 2ª fase

📝 Como serão as provas?

🧾 Como surgiu o CNU?

📆 Cronograma

💼 Vagas, órgãos participantes e distribuição por cidades

O CNU 2025 vai oferecer 3.652 vagas para cargos de nível médio, técnico e superior, distribuídas.

As oportunidades estão organizadas em nove blocos temáticos, que agrupam cargos por área de atuação semelhante (veja a lista completa mais abaixo).

Esse formato permite que o candidato dispute várias vagas dentro de um mesmo bloco, com apenas uma inscrição.

Embora a maior parte das vagas esteja concentrada em órgãos com sede em Brasília (DF), também há postos em diversos estados do país.

CNU: clique aqui para saber como estão distribuídas as vagas

💰 Salários

Os salários iniciais no CNU 2025 variam de R$ 4 mil a R$ 17 mil, de acordo com o cargo e o nível de escolaridade exigido.

Consulte as remunerações iniciais previstas na tabela abaixo.

📋Separação por blocos

As vagas estão divididas em nove blocos temáticos, que agrupam cargos por área de atuação:

Bloco 1: Seguridade Social (Saúde, Assistência Social e Previdência Social)

Bloco 2: Cultura e Educação

Bloco 3: Ciências, Dados e Tecnologia

Bloco 4: Engenharias e Arquitetura

Bloco 5: Administração

Bloco 6: Desenvolvimento Socioeconômico

Bloco 7: Justiça e Defesa

Bloco 8: Intermediário – Saúde

Bloco 9: Intermediário – Regulação

🖱️ Como vai funcionar a inscrição?

O candidato fará uma única inscrição e poderá escolher os blocos e cargos de preferência. A disputa pelas vagas acontece dentro do bloco temático selecionado.

As inscrições começam no dia 2 de julho e vão até 20 de julho, e devem ser feitas através da página do candidato.

A taxa de inscrição é de R$ 70. Candidatos doadores de medula óssea em entidades reconhecidas pelo Ministério da Saúde e inscritos no CadÚnico podem solicitar isenção da taxa de inscrição.

O prazo para solicitar a isenção na taxa de inscrição começa no dia 2 de julho e termina no dia 8 de julho.

🧮 Política de cotas

A nova edição prevê regras mais robustas para garantir a reserva de vagas para pessoas negras, indígenas, com deficiência e para candidatos quilombolas.

A medida reforça o compromisso do governo com a promoção da equidade no acesso a cargos públicos federais. Com isso, a distração de cotas ficou da seguinte forma:

25% para pessoas negras

3% para pessoas indígenas

2% para pessoas quilombolas

Também está garantida a cota de 5% para pessoas com deficiência (PcD), conforme legislação vigente.

Para os cargos com número de vagas inferior ao mínimo necessário para aplicação das cotas, o MGI já realizou um sorteio para definir a reserva proporcional, conforme estabelece a norma.

♀️ Reserva de vagas para mulheres na 2ª fase

Outro destaque é a adoção de uma ação afirmativa inédita para mulheres: caso o percentual de mulheres classificadas para a segunda fase do concurso seja inferior a 50%, haverá uma equiparação para garantir maior paridade de gênero nessa etapa.

📝 Como serão as provas?

A prova objetiva será aplicada no dia 5 de outubro de 2025. Ela terá uma parte com questões comuns a todos os candidatos (como língua portuguesa, raciocínio lógico e atualidades) e outra parte com perguntas específicas, de acordo com o bloco temático escolhido.

Já a prova discursiva será realizada no dia 7 de dezembro de 2025, apenas pelos candidatos aprovados na primeira fase. O conteúdo e o formato da redação também vão variar conforme a área de atuação.

🧾 Como surgiu o CNU?

Na primeira edição do CNU, realizada em 2024, quase 1 milhão de candidatos participaram da seleção, que foi considerada um sucesso pelo governo.

A proposta de unificar os concursos federais em uma prova nacional busca reduzir custos, ampliar a transparência e garantir maior equidade no acesso ao serviço público.

📆 Cronograma

Inscrições: de 2 a 20/7/2025 (com pagamento até 21/7)

Solicitação de isenção da taxa de inscrição: de 2 a 8/7/2025

Prova objetiva: 5/10/2025, das 13h às 18h

Convocação para prova discursiva: 12/11/2025

Convocação para confirmação de cotas e PcD: 12/11/2025

Envio de títulos: de 13 a 19/11/2025

Prova discursiva (para habilitados na 1ª fase): 7/12/2025

Procedimentos de confirmação de cotas: de 8 a 17/12/2025

Divulgação da 1ª lista de classificação: 30/1/2026

Veja dicas de como estudar para concurso:

Veja dicas de como fazer uma boa redação para concurso

Como estudar legislação para concurso?

|

G1 Mon, 30 Jun 2025 20:02:57 -0000 - |

Resultado de maio é o melhor para este mês desde 2023. Nos cinco primeiros meses do ano, país criou 1,05 milhão de vagas com carteira assinada — com queda de 4,9% frente ao mesmo período do ano passado. A economia brasileira gerou 148,99 mil empregos formais em maio deste ano, informou nesta segunda-feira (30) o Ministério do Trabalho e do Emprego.

Ao todo, segundo o governo federal, foram registradas em maio:

➡️2,256 milhões de contratações;

➡️2,107 milhões de demissões.

Na comparação com o mesmo mês do ano passado, que teve geração de 139,55 mil empregos formais, houve uma alta 6,7%, conforme dados oficiais.

Veja os resultados para os meses de maio de anos anteriores:

2020: 398,24 mil vagas fechadas;

2021: 266,6 mil empregos criados;

2022: 277,8 mil vagas abertas;

2023: 156,2 mil empregos criados.

A comparação dos números com anos anteriores a 2020, segundo analistas, não é mais adequada, porque o governo mudou a metodologia.

Parcial do ano

De acordo com o Ministério do Trabalho, 1,05 milhão de empregos formais foram criados no país nos cinco primeiros meses deste ano.

O número representa queda de 4,9% na comparação com o mesmo período de 2024, quando foram criadas 1,1 milhão de vagas com carteira assinada.

Essa foi a menor geração de empregos para os cinco primeiros meses de um ano desde 2023, quando foram criadas 875,7 mil vagas formais.

Ao fim de maio de 2025, ainda conforme os dados oficiais, o Brasil tinha saldo de 48,25 milhões de empregos com carteira assinada.

O resultado representa aumento na comparação com abril deste ano (48,1 milhões) e com relação a maio de 2024 (46,62 milhões).

Carteira de trabalho

Marcello Casal Jr/Agência Brasil

O ministro do Trabalho, Luiz Marinho, disse que o mercado formal de trabalho tem crescido menos neste ano por causa dos efeitos da elevada taxa de juros no Brasil.

"Quem sabe isso deixa o pessoal do BC feliz e possa começar a reduzir os juros", afirmou, em entrevista coletiva após a apresentação dos dados do Caged.

Questionado sobre a possibilidade de os juros permanecerem acima de 10% até o fim do governo, como espera o mercado financeiro, o ministro disse não acreditar nisso.

"Não é juros que define o preço do alimento. É se tem chuva ou não. Não é o juro. Precisamos de mais produção para conter a inflação, não é menos produção para conter a inflação", defendeu Marinho.

Empregos por setor

Os números do Caged de maio de 2025 mostram que foram criados empregos formais nos cinco setores da economia.

O maior número absoluto foi no setor de serviços. A construção foi o setor que menos gerou vagas no mês passado.

Regiões do país

Os dados também revelam que foram abertas vagas em quatro das cinco regiões do país no mês passado.

Salário médio de admissão

O governo também informou que o salário médio de admissão foi de R$ 2.248,71 em maio deste ano, o que representa queda real (descontada a inflação) em relação a abril de 2025 (R$ 2.259,69).

Na comparação com maio do ano passado também houve recuo no salário médio de admissão. Naquele mês, o valor foi de R$ 2.249,86.

Vagas de emprego ligadas à Inteligência Artificial cresceram 4 vezes nos últimos anos

Caged x Pnad

Os dados do Cadastro Geral de Empregados e Desempregados consideram os trabalhadores com carteira assinada, ou seja, não incluem os informais.

Com isso, os resultados não são comparáveis com os números do desemprego divulgados pelo Instituto Brasileiro de Geografia e Estatística (IBGE), coletados por meio da Pesquisa Nacional por Amostra de Domicílios Continua (Pnad).

Segundo dados oficiais, a taxa de desemprego no Brasil foi de 6,2% no trimestre terminado em maio. De acordo com o analista da pesquisa do IBGE, William Kratochwill, o resultado da Pnad indica que o mercado de trabalho está no melhor patamar dos últimos dez anos.

|

G1 Mon, 30 Jun 2025 17:30:13 -0000 - |

Presidente também destacou independência do Banco Central. Em 18 de junho, o Comitê de Política Monetária (Copom) do BC subiu mais uma vez a taxa básica de juros, a Selic, que atingiu 15% ao ano — maior nível em 20 anos. Lula durante lançamento do Plano Safra 2025

Reprodução/ CanalGov

O presidente Luiz Inácio Lula da Silva (PT) afirmou nesta segunda-feira (30) que o presidente do Banco Central (BC), Gabriel Galípolo, é um presidente "muito sério" e que as coisas "vão ser corrigidas com o passar do tempo".

A fala de Lula faz referência à taxa básica de juros, a Selic, que atingiu 15% ao ano — o maior nível em 20 anos. Em 18 de maio, o Comitê de Política Monetária (Copom) do BC decidiu manter o ciclo de alta da taxa básica de juros (leia mais abaixo).

"Eu gostaria que todos os juros fossem zero, mas ainda não depende da nossa política econômica que não tem muito a ver com a taxação de juros", afirmou Lula.

"O Banco Central é independente, o [Gabriel] Galípolo é um presidente muito sério, e eu tenho certeza de que as coisas vão ser corrigidas com o passar do tempo. Nós sabemos o que nós herdamos e nós não queremos ficar chorando o que nós herdamos", prosseguiu.

O presidente do Banco Central, Gabriel Galípolo, em sessão solene da Câmara dos Deputados.

Wilton Junior/Estadão Conteúdo

Sete altas

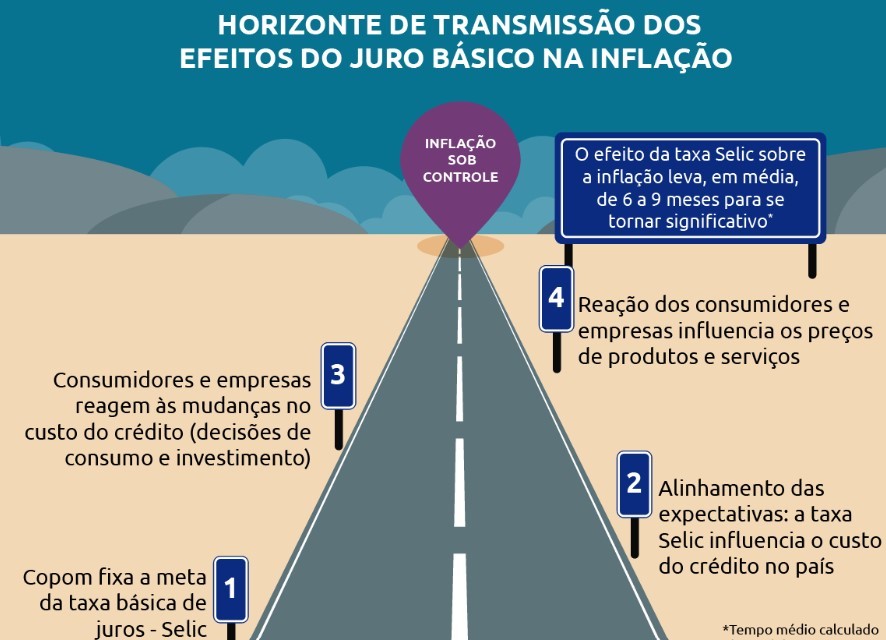

O Comitê de Política Monetária (Copom) do BC subiu a taxa básica da economia por sete vezes seguidas, mas analistas de instituições financeiras acreditam que, a partir de janeiro do ano que vem, esse processo deve se inverter, inaugurando um ciclo de cortes.

🔎A taxa Selic é a taxa básica de juros da economia. Serve de referência para calcular as taxas de empréstimos bancários e financiamentos, por exemplo. Ou seja, com a Selic alta, o crédito também fica mais custoso.

💰 Uma taxa de juros mais alta costuma ser eficiente para controlar a inflação, porque "esfria" a economia. O efeito colateral, no entanto, é reduzir o ritmo de crescimento do país.

Nos últimos dois anos, quando o Banco Central era presidido por Roberto Campos Neto, Lula fez uma série de ataques à política monetária – que, segundo ele, era feita contra os interesses do país.

Campos Neto foi indicado para o cargo pelo ex-presidente Jair Bolsonaro (PL) e apoiou a campanha de reeleição do antigo chefe, em 2022.

Banco Central divulga ata da reunião do Copom que decidiu aumentar a Selic para 15% ao ano

Plano Safra

A declaração do presidente desta segunda foi dada durante cerimônia de lançamento do Plano Safra para agricultura familiar no Palácio do Planalto.

O programa vai ofertar R$ 78,2 bilhões para financiamentos na temporada 2025-2026. Segundo o governo, os juros variam de 0,5% a 8% ao ano no Programa Nacional de Fortalecimento da Agricultura Familiar (Pronaf).

Ao todo, o plano promete movimentar R$ 89 bilhões entre crédito rural, compras públicas, seguro agrícola, assistência técnica, garantia de preço mínimo e outras ações.

|

G1 Mon, 30 Jun 2025 16:30:14 -0000 - |

Modelo E-VO combina design retrô com tecnologia moderna, tem até 170 km de autonomia e pode chegar ao Brasil futuramente. O preço por lá, sem impostos, é de R$ 22.800. Honda E-VO

Divulgação | Honda

A Honda lançou sua primeira motocicleta elétrica na semana passada, na China. A E-VO é um modelo desenvolvido em parceria com a empresa chinesa Wuyang e faz parte do plano de eletrificação da montadora japonesa.

No mercado chinês, a moto já é vendida por 29.999 yuans (equivalente a R$ 22.800, sem impostos) na versão de entrada, equipada com apenas uma bateria. A versão topo de linha custa 36.999 yuans (cerca de R$ 29.200).

Esta é a primeira motocicleta elétrica da Honda, já que os modelos anteriores eram do tipo CUB (como a Biz) ou scooters (como a Elite).

O design da E-VO combina elementos retrô com um toque futurista, lembrando uma café racer moderna.

A carenagem frontal é claramente inspirada nas motos clássicas de competição, enquanto a traseira mistura formas semicirculares com linhas retas, remetendo ao estilo das scramblers da Triumph.

Pensando na praticidade, a moto conta com um compartimento para celular localizado à frente do assento do passageiro, no espaço onde normalmente estaria o tanque de combustível em motos convencionais.

LEIA MAIS:

Missão impossível? Bajaj Pulsar chega ao Brasil para roubar uma fatia do reino da Honda CG

VÍDEO: Novo Fiat Fastback 2026 continua o mesmo — para o bem e para o mal; veja o teste

Motos elétricas: novo crédito para motoboys pode alavancar o mercado no Brasil?

Honda E-VO terá duas versões: uma com 15 cv e outra, com 21 cv

Divulgação | Honda

Motorização

O motor da E-VO entrega 15 ou 21 cv de potência, dependendo da versão. Essa variação está relacionada à quantidade de baterias: a versão de entrada possui dois módulos, enquanto a topo de linha conta com três.

A força é transmitida à roda traseira por meio de uma correia, e o câmbio é automático, como é comum em veículos elétricos.

Em termos de porte, a E-VO se assemelha a modelos naked, como a Yamaha FZ25 e a Honda CB 300F Twister.

Confira a ficha técnica das duas versões:

Potência: 15 ou 21 cv;

Autonomia: 120 ou 170 km;

Comprimento: 1,99 m;

Largura: 0,75 m;

Altura: 1,05 m;

Entre-eixos: 1,38 m;

Altura do assento: 76 cm;

Peso: 143 kg ou 156 kg;

Freios dianteiro e traseiro: com ABS;

Velocidade máxima: 120 km/h

Tempo de recarga doméstica (20% a 80%) com duas baterias: 1h30;

Tempo de recarga doméstica (20% a 80%) com três baterias: 2h30.

Botão no punho esquerdo permite controlar a câmera DJI Action para gravação de conteúdo

Divulgação | Honda

Equipamentos

Além do compartimento para celular, a E-VO vem equipada com iluminação totalmente em LED, controle de tração, monitoramento da pressão dos pneus e entradas USB dos tipos A e C para recarga de dispositivos.

No quesito tecnologia, a moto conta com um painel digital TFT de sete polegadas. A tela exibe informações como navegação, música e pressão dos pneus, além de ser personalizável, permitindo ao condutor criar atalhos para os recursos mais utilizados.

Porta objetos para encaixar o celular na Honda E-VO

Divulgação | Honda

A E-VO também se destaca por ser ideal para quem gosta de registrar seus trajetos ou criar conteúdo. Ela possui câmeras frontal e traseira com resolução 1080p (HD), e ainda permite a conexão com a câmera DJI Action (vendida separadamente).

O motociclista pode gravar vídeos ou tirar fotos com um simples toque em um botão localizado no punho esquerdo, próximo aos comandos de buzina e setas.

Virá para o Brasil?

Atualmente, a Honda ainda não comercializa motocicletas elétricas no Brasil, ao contrário de sua principal concorrente, a Yamaha, que já oferece a scooter Neo’s por R$ 33.990.

Questionada pelo g1 sobre a possibilidade de trazer a E-VO ao país, a montadora respondeu que “não há confirmação, mas não descarta realizar um estudo de mercado para avaliar a aceitação do modelo no Brasil”.

Lanterna da Honda E-VO mescla linhas retas e curvas

Divulgação | Honda

Haojue DL 160 chega para competir com Honda Bros e Yamaha Crosser

|

G1 Mon, 30 Jun 2025 16:00:13 -0000 - |

Segundo a revista britânica, presidente brasileiro tem se afastado da linha de pensamento dos EUA e outros países ocidentais. 'The Economist': Lula perdeu influência no exterior e é cada vez menos popular no Brasil

A revista britânica “The Economist” afirmou neste domingo (29) que o presidente brasileiro Luiz Inácio Lula da Silva (PT) não só tem perdido popularidade no Brasil, como também vem perdendo influência no exterior.

De acordo com a reportagem, Lula tem adotado uma postura “cada vez mais hostil ao Ocidente”, ao se distanciar das posições defendidas pelos Estados Unidos e por grande parte dos países ocidentais, ao mesmo tempo em que se aproxima de nações como China e Irã.

Um dos exemplos mencionados pela revista foi o ataque dos EUA a complexos nucleares iranianos durante o conflito no Oriente Médio, com o objetivo de impedir o desenvolvimento de armas nucleares pelo Irã.

Na ocasião, Donald Trump classificou os ataques como uma “ação defensiva” para proteger os EUA e seus aliados. Antes disso, os EUA e alguns países europeus já haviam defendido a redução das tensões na região, ainda que com certo apoio a Israel, afirmando que o país “tinha o direito de se defender e garantir sua segurança”.

O Brasil, por outro lado, seguiu na direção oposta. Pouco depois do ataque dos EUA, o Ministério das Relações Exteriores divulgou uma nota condenando “com veemência” a ação norte-americana, alegando que esse tipo de ofensiva colocava em risco a vida e a saúde de civis.

“O governo brasileiro expressa grave preocupação com a escalada militar no Oriente Médio e condena com veemência, nesse contexto, ataques militares de Israel e, mais recentemente, dos Estados Unidos, contra instalações nucleares, em violação da soberania do Irã e do direito internacional”, afirmou a nota.

Segundo a revista, esse posicionamento do Itamaraty colocou o Brasil em “desacordo com todas as outras democracias ocidentais, que ou apoiaram os ataques, ou apenas expressaram preocupação”.

A reportagem aponta que esse cenário tende a se agravar, já que a aproximação entre Brasil e Irã deve se tornar ainda mais evidente durante a Cúpula dos Brics (grupo que reúne 11 países emergentes), marcada para a próxima semana no Rio de Janeiro.

Isso porque, além de o Brasil ocupar atualmente a presidência do grupo, o Irã passou a integrar os Brics em 2024, o que tende a fortalecer os laços entre os dois países.

“Quanto mais a China transforma o Brics em um instrumento de sua política externa, e quanto mais a Rússia usa o Brics para legitimar sua guerra na Ucrânia, mais difícil será para o Brasil continuar dizendo que não é alinhado”, afirmou Matias Spektor, da FGV, à revista.

A revista também destaca a tentativa dos diplomatas brasileiros de direcionar os temas da Cúpula para assuntos menos controversos, a fim de evitar novos desgastes para o país.

Segundo a reportagem, a intenção é evitar debates que Trump já demonstrou rejeitar, como o uso de uma moeda alternativa ao dólar nas negociações entre os países do grupo.

“O papel do Brasil no centro de um BRICS expandido e dominado por um regime mais autoritário faz parte da política externa cada vez mais incoerente de Lula”, afirma a revista, reiterando que o presidente brasileiro não fez nenhum esforço aparente para estreitar a relação com os EUA desde que Trump assumiu o cargo.

“Não há registro de que os dois tenham se encontrado pessoalmente, tornando o Brasil a maior economia cujo líder não apertou a mão do presidente norte-americano. Em vez disso, Lula corteja a China”, afirmou a reportagem, indicando que Lula também se dedicou a expandir os laços comerciais do Brasil com outros países desde que Trump anunciou as chamadas tarifas recíprocas.

A revista também observou que Lula tentou — sem sucesso — mediar o fim da guerra entre Rússia e Ucrânia, criticou a ausência de posicionamento em relação à crise no Haiti e apontou a falta de pragmatismo político do presidente brasileiro, inclusive nas relações com a Argentina.

Lula tem divergências ideológicas com o presidente argentino, Javier Milei, e o diálogo entre os dois é escasso.

“A fraqueza no cenário mundial é agravada pela queda na popularidade de Lula em casa”, disse a reportagem, destacando que a política brasileira tem se inclinado para a direita e que muitos cidadãos ainda associam o PT à corrupção.

Com isso, segundo a revista, os índices de aprovação pessoal de Lula atingiram o nível mais baixo de seus três mandatos, com tendência de piora, especialmente após a derrota do governo ao tentar aprovar um decreto que aumentaria o Imposto sobre Operações Financeiras (IOF).

A “The Economist” também menciona a afinidade entre o movimento “Make America Great Again”, liderado por Trump, e a ideologia do ex-presidente Jair Bolsonaro (PL).

“Bolsonaro provavelmente será preso em breve por supostamente planejar um golpe para permanecer no poder após perder uma eleição em 2022. Ele ainda não escolheu um sucessor para liderar a direita. Mas se o fizer e a direita se unir a essa pessoa antes das eleições de 2026, a presidência será deles”, afirmou a revista.

Por fim, a reportagem observa que, apesar dos recentes posicionamentos de Lula, Trump mal mencionou o presidente brasileiro ou o país desde que assumiu o cargo — o que pode estar relacionado ao déficit comercial do Brasil com os Estados Unidos (ou seja, o Brasil importa mais do que exporta para os americanos).

“Mas seu silêncio também pode ser porque o Brasil, relativamente distante e geopoliticamente inerte, simplesmente não importa tanto quando se trata de questões de guerra na Ucrânia ou no Oriente Médio. Lula deveria parar de fingir que importa e se concentrar em questões mais próximas”, conclui a revista.

Lula durante entrevista a jornalistas no Planalto

Evaristo Sa/AFP

|

G1 Mon, 30 Jun 2025 15:10:03 -0000 - |

Pronaf terá R$ 78,2 bilhões para safra 2025-2026. Governo lança anualmente programa que oferece financiamento a produtor rural com juros abaixo dos patamares praticados no mercado financeiro. O presidente Luiz Inácio Lula da Silva (PT) lançou nesta segunda-feira (30), no Palácio do Planalto, a versão do Plano Safra para agricultura familiar com a oferta de R$ 78,2 bilhões para financiamentos na temporada 2025-2026.

Segundo o governo, os juros variam de 0,5% a 8% ao ano no Programa Nacional de Fortalecimento da Agricultura Familiar (Pronaf).

Ao todo, o plano promete movimentar R$ 89 bilhões entre crédito rural, compras públicas, seguro agrícola, assistência técnica, garantia de preço mínimo e outras ações.

Neste montante, a garantia da safra terá R$ 1,1 bilhão. Outros R$ 3,7 bilhões serão destinados para compras públicas.

Presidente da República, Luiz Inácio Lula da Silva, durante o lançamento do Plano Safra em 2024.

Ricardo Stuckert / PR

O ministro do Desenvolvimento Agrário, Paulo Teixeira, afirmou que os recursos destinados ao Plano Safra demonstram o compromisso do governo com a "soberania alimentar" do país.

Teixeira explicou que um dos objetivos do governo é incentivar a produção ecológica, a fim de reduzir o uso de produtos químicos no cultivo de alimentos.

"Queremos acelerar essa transição" afirmou o ministro, que destacou o Programa Nacional de Redução de Agrotóxicos (Pronara), cujo decreto foi assinado por Lula na cerimônia.

O governo federal lança anualmente o Plana Safra para incentivar a produção de alimentos em território brasileiro por meio de empréstimos concedidos com juros mais baixos do que os praticados pelo mercado financeiro.

➡️A política pública tem uma versão para agricultura familiar e outra para médio e grandes produtores, que será apresentada nesta terça-feira (1º).

Safra de milho anima agricultores de Goiás

Investimentos no setor

Na comparação com o plano anterior da agricultura familiar, que reservou R$ 76 bilhões no Pronaf, o governo amplia em cerca de 3% o valor ofertado no ciclo de produção que se inicia.

Para incentivar o cultivo de alimentos da cesta básica, o governo manteve a taxa de 3% para financiamento da produção convencional arroz, feijão, mandioca, frutas, verduras, ovos e leite. A taxa cai a 2% caso o cultivo seja orgânico ou agroecológico.

O governo ampliou de R$ 50 mil para R$ 100 mil o limite para compra de máquinas e equipamentos menores com taxa de juros de 2,5% ao ano. Para máquinas maiores, de até R$ 250 mil, a taxa de juros ficou em 5%.

O Plano Safra da agricultura familiar também prevê linhas de créditos para agroecologia, irrigação sustentável, adaptação às mudanças climáticas, quintais produtivos rurais, conectividade e acessibilidade no campo.

|

G1 Mon, 30 Jun 2025 13:45:29 -0000 - |

Os dias úteis são contados de segunda-feira a sábado, que também é considerado dia útil. Veja como ficam os salários dos trabalhadores. Quinto dia útil de julho: quando seu salário tem que cair na conta?

Os trabalhadores com carteira assinada devem receber os salários referentes ao mês de junho até o próximo sábado, 5 de julho.

Conforme o artigo 459 da Consolidação das Leis do Trabalho (CLT), o pagamento deve ser realizado até o quinto dia útil de cada mês. Os dias úteis são contados de segunda-feira a sábado, que também é considerado dia útil.

A regra também está prevista na Constituição Federal de 1988 e na Instrução Normativa nº 02/2021 do Ministério do Trabalho e Emprego. Ambas confirmam que o sábado é considerado dia útil, independentemente de ser um dia de trabalho efetivo.

Embora o sábado seja considerado dia útil, os bancos operam apenas de segunda a sexta-feira. Então, o correto é que o empregador antecipe o pagamento para o dia anterior, a sexta-feira.

A mesma regra se aplica a operações financeiras, como o pagamento de contas e boletos.

"A norma obriga que o pagamento seja feito até o 5º dia útil do mês subsequente ao trabalhado. Então, mesmo que a empresa estabeleça que sábado é dia não trabalhado, é importante que ela cumpra a norma. O recomendado é que o pagamento seja feito na sexta-feira", explica a advogada trabalhista Fernanda Garcez.

"Em qualquer caso, inclusive quando o pagamento se dá através de depósitos em conta corrente, o dinheiro precisa estar disponível para o trabalhador até o 5º dia útil. Se isto não puder ocorrer por qualquer motivo, deve haver antecipação do pagamento", completa o advogado trabalhista Roberto Fiorencio.

Neste mês de julho, os primeiros cinco dias úteis são:

Primeiro dia útil: 1 de julho (terça-feira);

Segundo dia útil: 2 de julho (quarta-feira);

Terceiro dia útil: 3 de julho (quinta-feira);

Quarto dia útil: 4 de julho (sexta-feira);

Quinto dia útil: 5 de julho (sábado).

Saiba quais são os feriados de abril de 2025

13º salário

Foto/Reprodução Foto: Marcello Casal Jr. / Agência Brasil

|

G1 Mon, 30 Jun 2025 13:25:13 -0000 - |

Brasil conquistou pela 1ª vez prêmio máximo da ExpoQueijo com produto de Alagoa (MG), que alcançou a maior pontuação em Araxá (MG). Queijo do Sul de Minas vence prêmio em um dos maiores concursos do mundo em Araxá

O queijo "Pedra do Segredo", produzido em Alagoa, no Sul de Minas, conquistou o prêmio Super Ouro na 5ª edição da ExpoQueijo Brasil – um dos maiores concursos de queijos do mundo. O evento foi realizado neste fim de semana em Araxá (MG) e reuniu mais de mil queijos de 17 países, incluindo representantes de 18 estados brasileiros e do Distrito Federal.

📲 Participe do canal do g1 Sul de Minas no WhatsApp

Nas quatro primeiras edições do concurso, o título principal ficou duas vezes com a Itália e, nas duas últimas, com um produtor da Argentina. Em 2025, o prêmio veio para o Brasil, com um queijo artesanal do Sul de Minas.

O produto concorreu na categoria queijo de leite cru, casca lisa e/ou lavada, com ou sem aquecimento, acima de 180 dias de maturação, e obteve a maior pontuação entre as mil amostras inscritas por 17 países.

Queijo artesanal produzido no Sul de Minas vence principal prêmio em concurso internacional

Reprodução / Redes sociais

O produtor Jaime Porfírio de Barros foi representado na cerimônia por sua prima, Tatiany Barros Siqueira. Com massa consistente, pele amarelada e centro cremoso, o queijo apresenta cristais de tirosina, que é um sinal de maturação avançada, formados naturalmente durante a decomposição das proteínas em aminoácidos.

"Os nossos queijos são maturados em temperatura ambiente. A gente não tem a câmera de resfriamento, com controle de temperatura e umidade. Então, nosso controle é a nossa natureza. É um queijo 100 % artesanal, até mesmo na cura", destacou Tatiany Barros Siqueira.

Essa foi apenas a segunda participação da queijaria na ExpoQueijo, suficiente para superar concorrentes da Europa e da América Latina. Tatiany comemorou o reconhecimento para a pequena cidade de Alagoa.

"É muito grandioso, né? É um prêmio que acho que levou para a Alagoa um reconhecimento muito grande, depois de duas vezes, italianos e argentinos, e agora trazer esse prêmio para o Brasil, para Minas Gerais e para uma cidadezinha tão pequenininha que é Alagoa, eu acho que é, assim, grandioso demais", afirmou.

Queijo de Alagoa (MG) conquista Prêmio Super Ouro na 5ª ExpoQueijo Brasil

Reprodução / EPTV

Jair Martins de Barros, queijeiro mais antigo em atividade na cidade, com 64 anos de experiência, também celebrou a conquista. "A terra do queijo é Alagoa. Um leite de primeira, dou tratamento orgânico. Estou muito feliz", disse.

Além do Prêmio Super Ouro, outros queijos da região foram premiados com medalhas de bronze, prata e ouro. A lista completa dos vencedores está disponível no site www.expoqueijobrasil.com.br.

Premiações

A ExpoQueijo Brasil 2025 distribuiu troféus em 42 categorias e premiou produtores de quatro países. O Brasil liderou o ranking com 39 conquistas “Ouro”, seguido por Itália, Argentina e Peru. Minas Gerais foi o estado com maior número de premiações. O concurso avaliou mil queijos artesanais de 16 países, julgados por cerca de 200 especialistas de sete nacionalidades.

Queijo de Alagoa (MG) conquista Prêmio Super Ouro na 5ª ExpoQueijo Brasil

Reprodução / EPTV

Veja mais notícias da região no g1 Sul de Minas

|

G1 Mon, 30 Jun 2025 13:14:53 -0000 - |

Fortuna do executivo é estimada em mais de US$ 137 bilhões, segundo a Forbes. O lavador de pratos que criou a Nvidia, a empresa mais valiosa do mundo

O presidente e fundador da Nvidia, Jensen Huang, voltou à lista das 10 pessoas mais ricas do mundo, segundo a revista Forbes. Sua fortuna estava estimada em mais de US$ 137 bilhões (R$ 750,2 bilhões).

Huang, que começou a vida profissional aos 15 anos como lavador de pratos em uma lanchonete, engenharia elétrica na Universidade Estadual de Oregon e se formou engenheiro em 1984. (conheça a história do bilionário abaixo)

O avanço para o top 10 bilionários veio após as ações da empresa terem registrado uma forte alta na última semana, alcançando um novo recorde.

Os ganhos vêm em meio ao crescente volume de investimentos em inteligência artificial e após a notícia divulgada pelo jornal britânico "Financial Times" de que os executivos da empresa venderam mais de US$ 1 bilhão em ações no último ano.

Bons resultados

As ações da Nvidia ganharam destaque nos últimos anos, em meio à onda de investimentos em inteligência artificial. A disparada dos papéis na última semana, inclusive, fez a companhia se aproximar ainda mais dos US$ 4 trilhões (R$ 21,9 trilhões) em valor de mercado.

O forte desempenho das ações também se reflete os bons resultados da companhia. No primeiro trimestre, a Nvidia registrou um lucro líquido de US$ 18,8 bilhões (R$ 102,9 bilhões) no primeiro trimestre de seu exercício fiscal, uma alta de 26% na comparação anual.

O lucro por ação ajustado foi de US$ 0,96 (R$ 5,50), acima dos US$ 0,89 previstos pelo consenso da FactSet, empresa americana de dados financeiros.

A Nvidia também apresentou receita de US$ 44,1 bilhões (R$ 241,5 bilhões) no trimestre encerrado em abril, um aumento de 69% em um ano. Já a receita de centros de dados, principal atividade da companhia, ficou levemente abaixo das projeções dos analistas.

Jensen Huang

Ann Wang/Reuters

O imigrante ex-lavador de pratos que fundou a Nvidia

Quem é Jensen Huang?

O imigrante taiwanês Jen-Hsun Huang, que hoje é conhecido pelo nome Jensen Huang, fundou a Nvidia em 1993, junto com dois sócios. Hoje, ele detém cerca de 3% da companhia, que entrou para a bolsa de valores de Nova York em 1999.

Ele passou parte da infância no próprio país e na Tailândia, até que seus pais decidiram enviá-lo com seu irmão para os EUA.

Os dois estudaram em um instituto que funcionava como um reformatório, e Jensen tinha que lavar os banheiros do local, conforme uma reportagem da BBC de 2024.

Aos 15 anos, Huang conseguiu um emprego em uma lanchonete, lavando pratos e servindo mesas. Segundo ele, esta foi uma "excelente" escolha trabalhista.

"Recomendo encarecidamente a todos que tenham seu primeiro emprego no setor de restaurantes, que ensina a ser humilde e trabalhar duro", disse o fundador da Nvidia.

Huang estudou engenharia elétrica na Universidade Estadual de Oregon e se formou engenheiro em 1984. Ali ele também conheceu a esposa, Lori.

Depois, fez mestrado em Stanford, na Califórnia, e trabalhou em empresas de tecnologia. Em 1993, fundou a Nvidia ao lado de Chris Malachowsky e Curtis Priem.

A ideia surgiu durante um papo deles em uma lanchonete da mesma rede em que Jensen trabalhava lavando pratos.

O que faz a Nvidia?

A Nvidia fabrica chips usados para treinar modelos de inteligência artificial, como o do ChatGPT, que exigem muita capacidade computacional. Entre os clientes da empresa, estão praticamente todas as gigantes da tecnologia, como Microsoft, Google, Amazon, Meta e Spotify.

A companhia controla cerca de 80% do mercado de chips de inteligência artificial de ponta, segundo a Reuters.

|

G1 Mon, 30 Jun 2025 13:12:21 -0000 - |

A moeda americana caiu 0,91%, cotado a R$ 5,4335. Queda no semestre é de 12,08%. Já a bolsa fechou em alta de 1,45%, aos 138.855 pontos. No semestre, alta foi de 15,44%. Não vejo omissão do presidente Lula, diz Haddad

O dólar encerrou esta segunda-feira (30) em queda de 0,91%, cotado a R$ 5,4335. É o menor valor desde setembro (R$ 5,4241). No último pregão do primeiro semestre, a moeda americana acumulou queda de 12,08% em 2025.

Já o Ibovespa fechou em alta de 1,45%, alcançando 138.855 pontos. A bolsa acumulou alta de 15,44% no primeiro semestre.

A agenda econômica da semana está movimentada, com a expectativa de divulgação de novos dados de atividade tanto no Brasil quanto no exterior.

▶️ Nesta segunda-feira, foi divulgado o Cadastro Geral de Empregados e Desempregados (Caged), que apontou a criação de mais de 148 mil vagas formais em maio, elevando o saldo acumulado do ano para 1 milhão de postos de trabalho.

▶️ No exterior, investidores acompanham indicadores econômicos dos Estados Unidos e da Europa, além de monitorarem a tramitação do projeto de lei orçamentário do presidente Donald Trump, que avançou no Senado no final de semana.

▶️A proximidade do fim do prazo de suspensão do tarifaço de Donald Trump também segue no radar do mercado.

▶️ O mercado também acompanha os desdobramentos da derrubada do projeto que previa o aumento do Imposto sobre Operações Financeiras (IOF) na semana passada. Como mostrou o g1, a queda na arrecadação e a resistência do Congresso devem resultar em novos cortes no Orçamento, e os investidores aguardam a resposta do governo diante desse cenário.

Em entrevista à GloboNews na sexta-feira, o ministro da Fazenda, Fernando Haddad, afirmou que o presidente Lula (PT) acionou a Advocacia-Geral da União (AGU) para avaliar se a decisão da Câmara dos Deputados de revogar o aumento do IOF fere a autonomia entre os poderes.

Veja abaixo como esses fatores impactam o mercado.

💲Dólar

a

Acumulado da semana: -0,91%;

Acumulado do mês: -4,98%;

Acumulado do ano: -12,08%.

📈Ibovespa

Acumulado da semana: -0,58%;

Acumulado da semana: +1,45%;

Acumulado do mês: +1,33%

Acumulado do ano: +15,44%.

Dados econômicos no foco

O último pregão de junho trouxe uma agenda carregada de indicadores previstos para a semana. Nesta segunda-feira (30), diversos dados sobre mercado de trabalho e atividade econômica estavam no radar.

▶️No Brasil:

O Boletim Focus, que reúne projeções do mercado financeiro para os principais indicadores econômicos, apontou que os economistas reduziram suas estimativas para a inflação brasileira pela quinta semana seguida.

Além disso, investidores repercutem os dados de emprego do Caged, divulgados pelo Ministério do Trabalho. Em maio, a economia brasileira criou 148,99 mil vagas formais, um aumento de 6,7% em relação ao mesmo mês do ano passado, quando foram geradas 139,55 mil vagas.

▶️Nos EUA:

O foco dos mercados está voltado para a política monetária, com a divulgação de novos dados de atividade e declarações de dirigentes do Fed.

Na semana passada, o índice de preços PCE subiu 0,1% em maio, repetindo a taxa de abril. No acumulado de 12 meses, a inflação medida pelo PCE foi de 2,3%, ante 2,2% no mês anterior, segundo o Departamento de Comércio dos EUA.

O órgão também apontou uma queda inesperada nos gastos dos consumidores em maio, devido à redução nas compras antecipadas de bens, como veículos, antes da imposição de tarifas. O recuo foi de 0,1%, após uma alta revisada de 0,2% em abril.

O resultado animou os mercados, pois reforça a expectativa de que o Fed poderá reduzir os juros em breve.

Por fim, os desdobramentos do projeto de lei orçamentária dos EUA também estão no radar. A votação final da proposta, chamada de One Big Beautiful Bill (“Um grande e belo projeto”, em tradução livre), está prevista para hoje no Senado.

Se aprovado, o texto retorna à Câmara dos Deputados e, em seguida, segue para sanção presidencial.

▶️Na Europa:

Nesta segunda-feira (30), o Banco Central Europeu (BCE) anunciou que irá revisar sua estratégia de juros, após ter sido surpreendido por aumentos de preços nos últimos anos.

A nova estratégia de cinco anos do BCE surge após um período turbulento, em que o banco passou da preocupação com a deflação durante a pandemia para uma crise de custo de vida agravada pela invasão da Rússia à Ucrânia e, mais recentemente, pelas interrupções da guerra comercial.

O índice de preços ao consumidor (CPI) da zona do euro, previsto para os próximos dias, também está no foco dos mercados.

De olho no IOF

O mercado também acompanha de perto as contas públicas, especialmente após o Congresso Nacional ter derrubado, na semana passada, o decreto presidencial que alterava as regras e aumentava a cobrança do IOF.

Segundo a equipe econômica, a derrubada dos decretos deve causar uma redução de R$ 10 bilhões na arrecadação neste ano. Especialistas consultados pelo g1 alertam que a decisão deve levar o governo a aplicar novos bloqueios e contingenciamentos no Orçamento 2025.

▶️ Diante desse cenário, o ministro da Fazenda, Fernando Haddad, afirmou na última sexta-feira que o presidente Lula acionou a Advocacia-Geral da União (AGU) para avaliar se a decisão da Câmara dos Deputados de revogar o aumento do IOF fere a autonomia entre os poderes.

"Em relação ao decisão do presidente, ele pediu à AGU, perguntou à AGU se o decreto legislativo usurpa uma prerrogativa do Executivo. Se a resposta for positiva, ele deve recorrer (à Justiça)", disse, em entrevista ao Estúdio I, da GloboNews.

Segundo Haddad, se a AGU concluir que houve usurpação, Lula terá que acionar a Justiça, pois “jurou cumprir a Constituição Federal” e não pode “abrir mão” de prerrogativas do Executivo. O ministro também afirmou que não vê omissão do presidente Lula na condução do tema.

Haddad avaliou os impactos da decisão, as chances de o governo Lula (PT) recorrer à Justiça e os efeitos sobre a meta fiscal sem a alteração no IOF.

Ao defender o decreto que elevava a alíquota para 3,5% em determinadas operações de crédito, o ministro rebateu críticas de que a medida teria caráter meramente arrecadatório.

Segundo o ministro, o percentual anterior era superior a 6% até o fim de 2022 e não foi alvo de questionamentos. "Tem operações de crédito que eram maquiadas para driblar o imposto. Nós fechamos essa brecha", declarou.

Guerra comercial e pressão no Fed

Com a situação no Oriente Médio mais estável, o foco agora se volta para a guerra comercial iniciada por Donald Trump. A suspensão de 90 dias do tarifaço está prestes a expirar, e os investidores aguardam possíveis novos acordos por parte dos EUA.

Nesta segunda, o Canadá cancelou seu imposto sobre serviços digitais voltado a empresas de tecnologia dos EUA, poucas horas antes de o tributo entrar em vigor. A decisão foi vista como uma tentativa de destravar as negociações comerciais com os norte-americanos.

🔎 O mercado avalia que o aumento das tarifas sobre importações pode elevar os preços ao consumidor e os custos de produção, pressionando a inflação e reduzindo o consumo. Esse cenário pode levar à desaceleração da economia dos EUA e até a uma recessão global.

Diante desse contexto, as declarações do presidente do Fed, Jerome Powell, seguem no centro das atenções. Na terça-feira, ele reiterou que aguardará novos estudos sobre os possíveis impactos do tarifaço de Trump na inflação dos EUA antes de decidir sobre os próximos passos da política de juros.

"Os aumentos de tarifas neste ano provavelmente elevarão os preços e pesarão sobre a atividade econômica", afirmou Powell durante depoimento perante o Comitê de Serviços Financeiros da Câmara dos EUA. Nesta quarta-feira, ele reiterou o discurso ao Senado norte-americano.

A postura de Powell tem sido alvo de duras críticas por parte do presidente Donald Trump. Na semana passada, ele o chamou de “burro” e “teimoso” em postagens nas redes sociais.

*Com informações da agência de notícias Reuters.

Funcionário de banco em Jacarta, na Indonésia, conta notas de dólar, em 10 de abril de 2025.

Tatan Syuflana/ AP

|

G1 Mon, 30 Jun 2025 12:00:13 -0000 - |

Cotações tiveram recuos de quase 4% em maio deste ano, na comparação com abril de 2025, aponta pesquisa do Centro de Estudos Avançados em Economia Aplicada, da Esalq/USP, em Piracicaba (SP). Produção de leite

Reprodução/TV Gazeta

O preço do leite ao produtor caiu quase 4% em maio deste ano, na comparação com abril de 2025, quando os valores já demonstravam movimento de queda, conforme aponta pesquisa do Centro de Estudos Avançados em Economia Aplicada, da Esalq/USP, em Piracicaba (SP).

📝Entenda, abaixo na reportagem, os principais fatores listados pela instituição para explicar o cenário nos últimos dois meses:

📈Na média entre os maiores centros produtores nacionais, o preço do litro de leite captado fechou a R$ 2,6431o litro, com quedas de 3,9% frente ao de abril/25 e de 7,4% em relação ao de maio/24 nos estados de Minas Gerais, Bahia, Goiás, São Paulo, Paraná, Rio Grande do Sul e Santa Catarina, que integram a Média Brasil.

Após quatro altas seguidas nos preços, o Custo Operacional Efetivo (COE) caiu 0,72% em maio na “média Brasil”. A maior disputa entre indústrias de laticínios pela aquisição de leite cru impulsionou os valores pagos pela matéria-prima no primeiro bimestre de 2025.

O principal motivo para o recuo, segundo o Cepea, foi a desvalorização de insumos voltados à nutrição do rebanho.

"Esse cenário favorece investimentos na atividade, assegurando oferta mais consistente. Apesar de atípica para o período, a baixa nos valores pagos ao produtor era esperada pelos agentes do setor e ocorre em função do aumento da oferta e do enfraquecimento na demanda por lácteos na ponta final da cadeia", explica os pesquisadores do Cepea.

Levantamento da USP aponta aumento de 18% no valor do leite em 2025

Ainda segundo o Cepea, o Índice de Captação do Leite subiu 1,13% de abril para maio na “Média Brasil”, superando o crescimento registrado em anos anteriores em muitas bacias leiteiras.

Entre os fatores que explicam o avanço no índice, o Cepea destaca os investimentos dos produtores na atividade.

"Se, de um lado, os preços no campo vêm em queda por conta do aumento da oferta, de outro, a demanda por lácteos não tem crescido pari passu a ponto de sustentar as cotações. Com isso, as indústrias tiveram maior dificuldade em escoar seus estoques e enfrentar a pressão dos canais de distribuição em maio", pontua.

🧀Derivados

Levantamentos do Cepea realizados com o apoio da Organização das Cooperativas Brasileiras (OCB) apontam quedas nos preços do UHT, muçarela e leite em pó negociados no atacado paulista – indicando o estreitamento das margens dos laticínios.

Apesar de as exportações também terem crescido. O aumento foi de expressivos 59% de abril para maio –, o déficit em volume da balança comercial cresceu 7,1% de abril para maio, chegando a 169,4 milhões de litros em equivalente leite.

Produção de leite em propriedade no RS

Reprodução/RBS TV

Altas nos preços no início do ano

O preço do leite ao produtor iniciou 2025 com altas nos preços. O alimento subiu 3,3% na comparação em janeiro e fevereiro. A valorização do leite cru foi motivada pela maior competição das indústrias pela matéria-prima.

📈Na média entre os cinco maiores centros produtores nacionais, o preço do litro de leite captado fechou a R$ 2,77. Na comparação com o mês de fevereiro do ano passado, valorização era ainda maior em termos reais, equivalendo a alta de 18,1%, quando os valores são deflacionados pelo IPCA do período.

☀️O clima adverso, com seca e calor intenso, em várias bacias leiteiras explicam a diminuição da oferta no campo e, por consequência, a concorrência entre os compradores.

VÍDEOS: Tudo sobre Piracicaba e região

Veja mais notícias da região no g1 Piracicaba

|

G1 Mon, 30 Jun 2025 11:45:35 -0000 - |

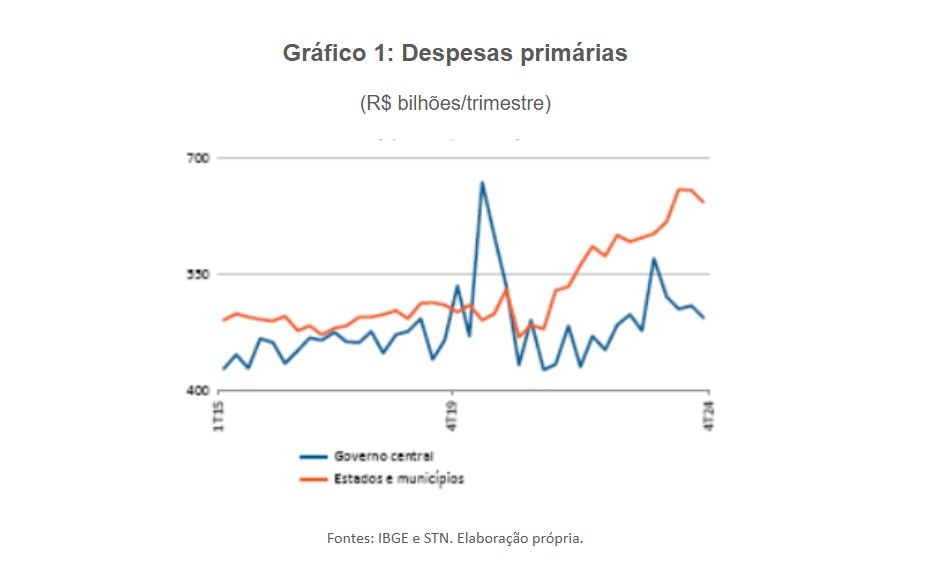

Recorde na arrecadação federal e redução de gastos ajudou no resultado das contas públicas em maio. Na parcial do ano, menor pagamento de despesas judiciais contribuiu. Mesmo assim, dívida pública subiu mês passado. As contas do setor público consolidado apresentaram um déficit primário de R$ 33,7 bilhões em maio deste ano, informou o Banco Central nesta segunda-feira (30).

🔎 O déficit primário ocorre quando as receitas com tributos e impostos ficam abaixo das despesas do governo. Se o contrário acontece, o resultado é de superávit primário.

🔎O resultado não leva em conta o pagamento dos juros da dívida pública, e abrange o governo federal, os estados, municípios e as empresas estatais.

Segundo o Banco Central (BC), houve melhora na comparação com o mesmo mês do ano passado, quando foi registrado um saldo negativo de R$ 63,9 bilhões.

Esse também foi o melhor resultado, para maio, desde 2022, mês em que houve um déficit de R$ 33 bilhões. Os valores não foram ajustados pela inflação.

Estimativas apontam déficit maior nas contas públicas; Em Ponto entrevista Armínio Fraga

Veja abaixo o desempenho que levou ao déficit das contas em maio deste ano:

governo federal registrou saldo negativo de R$ 37,4 bilhões;

estados e municípios tiveram saldo superavitário de R$ 4,5 bilhões;

empresas estatais apresentaram déficit de R$ 926 milhões.

O que influenciou o resultado

📈De acordo com informações do Tesouro Nacional, o resultado de maio deste ano foi influenciado pelo aumento na arrecadação — que avançou em termos reais (acima da inflação) e bateu recorde para o período. A receita líquida do governo (após transferências a estados e municípios) cresceu 2,8% em termos reais em maio, atingindo R$ 178,8 bilhões.

📈 Ao mesmo tempo, também foi registrado recuo de gastos no mês passado, na comparação com o mesmo período de 2024, o que também contribuiu para a melhora das contas do governo. As despesas totais somaram R$ 219,4 bilhões em maio, com uma queda real de 7,6%.

Parcial do ano

No acumulado dos cinco primeiros meses deste ano, ainda segundo dados oficiais, as contas do governo registraram um superávit primário de R$ 69,12 bilhões — o equivalente a 1,35% do Produto Interno Bruto (PIB).

Com isso, houve uma melhora na comparação com o mesmo período do ano passado, quando foi registrado um saldo negativo de R$ 2,6 bilhões (0,05% do PIB).

No caso somente do governo federal, o resultado ficou positivo em R$ 31,2 bilhões na parcial deste ano, informou o BC, contra um déficit de R$ 30,4 bilhões nos cinco primeiros meses de 2024.

A melhora no resultado das contas do governo está relacionada, também, à redução no pagamento de precatórios (sentenças judiciais), que somaram R$ 30,8 bilhões pelo governo federal.

Em 2024, os valores de precatórios se concentraram em fevereiro. Neste ano, ainda não houve concentração desses pagamentos.

O Tesouro Nacional informou que a melhora nas contas do governo refletia a "diferença no cronograma de pagamentos dos precatórios entre os exercícios de 2024 e 2025".

Para este ano, a meta fiscal do governo federal é de zerar o rombo das contas públicas.

Mas, pelas regras do arcabouço fiscal, que reúne as regras de equilíbrio para as contas públicas, o governo pode ter um déficit de até 0,25% do PIB sem que o objetivo seja formalmente descumprido, o equivalente a cerca de R$ 31 bilhões.

Para fins de cumprimento da meta fiscal, também são excluídos outros R$ 44,1 bilhões em precatórios, ou seja, decisões judiciais.

Contas públicas têm déficit de R$ 33,7 bilhões em maio

Getty Images por BBC

Após despesas com juros

Quando se incorporam os juros da dívida pública na conta – no conceito conhecido no mercado como resultado nominal, utilizado para comparação internacional –, houve déficit de R$ 125,9 bilhões nas contas do setor público em maio.

➡️No acumulado em doze meses até maio, foi registrado um resultado negativo (déficit) de R$ 922 bilhões, ou 7,58% do PIB.

🔎Esse número é acompanhado com atenção pelas agências de classificação de risco para a definição da nota de crédito dos países, indicador levado em consideração por investidores.

O resultado nominal das contas do setor público sofre impacto do resultado mensal das contas, das atuações do BC no câmbio, e dos juros básicos da economia (Selic) fixados pela instituição para conter a inflação.

Segundo o BC, as despesas com juros nominais somaram R$ 946 bilhões (7,8% do PIB) em doze meses até maio deste ano.

Dívida pública

A dívida do setor público consolidado registrou alta de 0,2 ponto percentual em abril, atingindo 76,1% do Produto Interno Bruto (PIB) — o equivalente a R$ 9,26 trilhões.

A dívida atingiu esse conceito no formato de cálculo do governo brasileiro.

Para o Fundo Monetário Internacional (FMI), que considera os títulos públicos na carteira do BC, o endividamento brasileiro foi bem maior em abril: 88,4% do PIB.

A proporção com o PIB é considerada por especialistas como o conceito mais apropriado para medir e comparar a dívida das nações. E o formato de cálculo do FMI é o mais adotado internacionalmente.

Para tentar conter o crescimento da dívida, em 2023 o governo aprovou o chamado "arcabouço fiscal", ou seja, novas regras para as contas públicas em substituição ao teto de gastos. Por estas regras:

a despesa não pode registrar crescimento maior do que 70% do aumento da arrecadação;

a alta de gastos fica limitada, em termos reais, a 2,5% por ano;

o arcabouço busca justamente conter o crescimento da dívida pública no futuro.

Sem um corte robusto de despesas, necessário para manter de pé o arcabouço fiscal, especialistas em contas públicas estimam que a regra terá de ser abandonada nos próximos anos.

🔎Eles argumentam que, no atual formato, as regras ficarão insustentáveis.

Por conta disso, preveem uma expansão maior da dívida pública no futuro, o que pode resultar em aumento das taxas de juros cobradas pelas instituições financeiras ao setor real da economia.

Analistas do mercado financeiro estimaram, na semana passada, que a dívida pública brasileira deve atingir 93,5% do PIB em 2034 — patamar distante dos países emergentes e mais próximo da Europa.

|

G1 Mon, 30 Jun 2025 11:38:17 -0000 - |

Números foram divulgados pelo Banco Central nesta segunda-feira (30). Projeção dos analistas dos bancos para o crescimento do PIB em 2026 continuou em 2,21%. Os economistas do mercado financeiro reduziram sua estimativa de inflação deste ano, ao mesmo tempo em que mantiveram a projeção para o crescimento da economia brasileira.

As expectativas, fruto de pesquisa com mais de 100 instituições financeiras na última semana, constam no relatório "Focus", divulgado nesta segunda-feira (30) pelo Banco Central (BC).

IPCA-15: Prévia da inflação fica em 0,26% em junho

➡️ Para a inflação de 2025, a estimativa do mercado recuou de 5,24% para 5,20%. Mesmo assim, continua bem acima do teto da meta, que é de 4,5%. Foi a quinta queda seguida do indicador.

➡️ Para 2026, a expectativa de inflação ficou estável em 4,50%.

➡️ Para 2027, a expectativa continuou em 4%.

➡️ Para 2028, a expectativa de inflação permaneceu em 3,83%.

Desde o início de 2025, quando entrou em vigor o sistema de meta contínua, o objetivo é 3% – e será considerado cumprido se a inflação variar entre 1,5% e 4,5%.

Pelo sistema de metas, o BC tem de calibrar os juros para tentar manter a inflação dentro do intervalo existente.

Para isso, a instituição olha para frente, pois a Selic demora de seis a 18 meses para ter impacto pleno na economia.

Neste momento, por exemplo, o BC já está mirando na expectativa de inflação calculada em 12 meses até meados de 2026.

Desde janeiro, a inflação acumulada em 12 meses é comparada com a meta e com o intervalo de tolerância.

Se a inflação ficar fora do intervalo de tolerância por seis meses consecutivos, a meta é considerada descumprida.

Caso a meta de inflação não seja atingida, o BC terá de escrever e enviar uma carta pública ao ministro da Fazenda, Fernando Haddad, explicando os motivos.

Com o estouro da meta de inflação de 2024, o presidente do BC, Gabriel Galípolo, enviou carta ao ministro Haddad no início de janeiro – creditando o resultado a fatores como a forte atividade econômica, a queda do real e os extremos climáticos.

O BC também admitiu recentemente que a meta de inflação pode ser novamente descumprida em junho deste ano, ao completar seis meses seguidos acima do teto de 4,5%.

🔎 Por que isso importa? Quanto maior a inflação, menor é o poder de compra das pessoas, principalmente das que recebem salários menores. Isso porque os preços dos produtos aumentam, sem que o salário acompanhe esse crescimento.

Inflação x vida real: por que os preços do dia a dia podem subir muito mais do que o IPCA

No Brasil, projeções indicam um inflação de 5,64% em 2022, uma das menores taxas do mundo.

BBC

Produto Interno Bruto

Para o crescimento do Produto Interno Bruto (PIB) em 2025, a projeção do mercado continuou em 2,21%.

➡️ O PIB é a soma de todos os bens e serviços produzidos no país. O indicador serve para medir a evolução da economia.

Já para 2026, a previsão de alta do PIB do mercado financeiro subiu de 1,85% para 1,87%.

Taxa de juros

Os economistas do mercado financeiro mantiveram a projeção para a taxa básica de juros neste ano.

Para o fechamento de 2025, a projeção do mercado para o juro básico da economia continuou em 15% ao ano — atual patamar do juro básico.

Para o fim de 2026, o mercado financeiro manteve a projeção em 12,50% ao ano.

Para o fechamento de 2027, a projeção do mercado continuou em 10,50% ao ano.

Outras estimativas

Veja abaixo outras estimativas do mercado financeiro, segundo o BC:

Dólar: a projeção da taxa de câmbio para o fim de 2025 recuou de R$ 5,72 para R$ 5,70. Para o fim de 2026, a estimativa caiu de R$ 5,80 para R$ 5,79.

Balança comercial: para o saldo da balança comercial (resultado do total de exportações menos as importações) em 2025, a projeção recuou de US$ 74 bilhões para US$ 73 bilhões de superávit. Para 2026, a expectativa para o saldo positivo permaneceu em US$ 78 bilhões de superávit.

Investimento estrangeiro: a previsão do relatório para a entrada de investimentos estrangeiros diretos no Brasil neste ano continuou em US$ 70 bilhões. Para 2026, a estimativa de ingresso permaneceu inalterada também em US$ 70 bilhões.

|

G1 Mon, 30 Jun 2025 11:29:01 -0000 - |

Receita criada por empreendedora de Rondônia leva cacau e já conquistou até mercado internacional. Mulher transforma cacau do quintal em rapadura e fatura R$ 15 mil por mês

Foi no quintal de casa, no interior de Rondônia, que Melissa Almeida transformou uma tradição brasileira em inovação: a rapadura ganhou sabor de cacau e caiu no gosto do público.

A receita, ensinada pela avó, virou o carro-chefe de um negócio que hoje fatura R$ 15 mil por mês. (Assista à reportagem no vídeo acima)

Criada entre plantações e panelas, Melissa uniu memória afetiva, criatividade e técnicas de gastronomia para desenvolver o doce, feito com ingredientes regionais e muito cuidado.

O que começou com panelas queimadas na infância virou uma fábrica artesanal, que também produz chocolates veganos, compotas e gelatos sem glúten nem lactose.

A empreendedora cresceu em Ouro Preto do Oeste, cidade com cerca de 37 mil habitantes. Filha de agricultores, sempre teve o cacau por perto.

Melissa até pensou em seguir carreira na saúde, mas foi a paixão pela cozinha que falou mais alto. Ao conhecer o curso de gastronomia no interior de São Paulo, decidiu mudar os planos.

"Quando vi o pessoal de jaleco de chef, falei: é isso que eu quero pra minha vida”, conta.

A volta para casa trouxe a chance de criar pratos com a cara da região. Um dos primeiros foi o "Piracau": filé de pirarucu com mousse de chocolate e farofa de castanha. Mas Melissa queria mais. Começou a testar receitas de sobremesa e teve a ideia de fazer uma rapadura com sabor de cacau.

O processo foi difícil. O ponto do doce não dava certo. Até que sua avó, mineira de Belo Horizonte, decidiu viajar até Rondônia para ensinar o segredo.

"Ela pegou o tacho, bateu e me mostrou o ponto certo. E aí nasceu a rapadura de cacau."

O cacau usado na produção vem, em boa parte, do quintal da própria família. Depois de colhido, o fruto é aberto à mão; a amêndoa, fermentada, seca e moída. Só então vira chocolate. Misturada ao açúcar mascavo, dá origem ao doce que conquistou os clientes.

Melissa começou o negócio com R$ 20 mil. Aprendeu a torrar, processar, formular. Produzia, embalava e vendia sozinha. Também buscou capacitação em um curso na Bahia para dominar a arte do chocolate.

Hoje, a produção é feita com o apoio de duas funcionárias e uma rede de fornecedoras. Entre elas, mulheres como Selma, que cultiva 1.200 pés de cacau sem agrotóxicos.

"Ter essa parceria com outra mulher que valoriza o nosso trabalho é muito importante", diz Selma.

Rapadura ganhou sabor de cacau e caiu no gosto do público

Cacau Raiz/ Divulgação

O cuidado vai além do produto. A fábrica de Melissa usa embalagens biodegradáveis que podem ser reaproveitadas para mudas de reflorestamento.

A produção é agroecológica, e a preocupação com o solo, a água e a floresta está no centro de tudo.

Hoje, a estrutura conta com cerca de R$ 150 mil em equipamentos e capacidade para produzir até 300 quilos de rapadura por mês.

Os produtos são vendidos em um trailer montado na beira da rodovia, a mesma onde os pais da empreendedora já mantiveram um restaurante.

Além das vendas locais, Melissa aposta nas redes sociais e em feiras para divulgar o negócio. Em breve, pretende levar seus produtos para o Chile e o Peru.

“Eu amo o que eu faço. Levo amor para as pessoas através do alimento e da nossa história. E quero que minha rapadura e meus chocolates cheguem ao mundo inteiro”, diz.

Cacau Raiz

🏢 BR 364, km 05, lote 15, gleba 19 – Ouro Preto do Oeste/RO

📞 (69) 99208-7843

🌐 cacauraiz.com

📷 instagram.com/cacauraiz

Targa Chocolates

🏢 Assentamento Palmares, gleba 02, lote 09 – Nova União/RO

📞 (69) 99324-1174

📧 selmatargafreitas@gmail.com

📷 instagram.com/targachocolate

|

G1 Mon, 30 Jun 2025 07:00:15 -0000 - |

Serão contemplados mais de 6,5 milhões de contribuintes, com um crédito bancário total de R$ 11 bilhões. Receita Federal paga 2º lote de restituição do Imposto de Renda 2025

Os pagamentos do 2º lote de restituições do Imposto de Renda 2025 começam nesta segunda-feira (30). As informações foram divulgadas pela Receita Federal.

Ao todo, mais de 6,5 milhões de contribuintes serão contemplados, com um valor total de crédito de R$ 11 bilhões. O lote também inclui restituições residuais de exercícios anteriores.

Do total, aproximadamente R$ 1,8 bilhões serão destinados aos contribuintes prioritários. São eles:

148.090 idosos acima de 80 anos

1.044.585 contribuintes entre 60 e 79 anos

91.363 contribuintes com alguma deficiência física ou mental, ou moléstia grave

496.650 contribuintes cuja maior fonte de renda seja o magistério

4.764.634 contribuintes que receberam prioridade por utilizarem a declaração pré-preenchida e optarem por receber a restituição via PIX.

LEIA MAIS

IRPF 2025: Veja perguntas e respostas

Errou ou entregou declaração incompleta? Saiba como fazer a retificadora

MEI: perdeu o prazo da declaração anual? Descubra o que fazer

O que acontece se não declarar imposto de renda?

Veja o calendário da restituição do IR 2025

Os pagamentos das restituições do IRPF 2025 serão feitos em cinco lotes, segundo informações da Receita. O prazo para entrega das declarações começou em 17 de março.

Veja as datas dos pagamentos:

1º lote: 30 de maio

2º lote: 30 de junho

3º lote: 31 de julho

4º lote: 29 de agosto

5º lote: 30 de setembro

Como fazer a consulta?

Assim que a consulta estiver disponível, o contribuinte deve acessar a página da Receita na internet e clicar na opção "Meu Imposto de Renda". Em seguida, basta clicar em "Consultar a Restituição".

A página oferece orientações e os canais de prestação do serviço, permitindo uma consulta simplificada ou completa da situação da declaração, por meio do extrato de processamento, acessado no e-CAC. Caso identifique alguma pendência na declaração, o contribuinte pode retificá-la, corrigindo as informações.

A Receita Federal disponibiliza, também, aplicativo para tablets e smartphones que permite consultar diretamente nas bases da Receita Federal informações sobre liberação das restituições do IRPF e a situação cadastral de uma inscrição no CPF.

Em nota oficial, o Fisco afirma que "assume o compromisso de realizar pagamento de restituições apenas em conta bancária de titularidade do contribuinte". Assim, vale destacar que as rotinas de segurança da Receita impedem o pagamento caso ocorra erro nos dados bancários informados ou algum problema na conta de destino.

"Para não haver prejuízo ao contribuinte, a Receita oferece o serviço de reagendamento disponibilizado pelo Banco do Brasil pelo prazo de até um ano da primeira tentativa de crédito. Assim, o contribuinte poderá corrigir os dados bancários para uma conta de sua titularidade", afirma a nota.

Neste caso, o cidadão poderá reagendar o crédito dos valores pelo Portal BB, ou ligando para a Central de Relacionamento BB por meio dos telefones:

4004-0001 (capitais)

0800-729-0001 (demais localidades)

0800-729-0088 (telefone especial exclusivo para deficientes auditivos)

Ao utilizar esse serviço o contribuinte deve informar o valor da restituição e o número do recibo da declaração. Depois, é só aguardar a nova tentativa de crédito. Caso o contribuinte não resgate sua restituição dentro do prazo, precisará fazer um requerimento pelo Portal e-CAC.

Malha fina

Ao realizar a consulta, o contribuinte também poderá saber se há alguma pendência em sua declaração que impeça o pagamento da restituição, ou seja, se ele caiu na chamada "malha fina".

Para saber se está na malha fina, os contribuintes também podem acessar o "extrato" do Imposto de Renda no site da Receita Federal no e-CAC (Centro Virtual de Atendimento).

Ao fazer o login, selecione a opção “Meu Imposto de Renda (Extrato da DIRPF)”. Na aba “Processamento”, escolha o item “Pendências de Malha”. Lá, você poderá verificar se sua declaração está na malha fina e verificar qual o motivo pelo qual ela foi retida.

Para acessar o extrato do IR, é necessário utilizar o código de acesso gerado na própria página da Receita Federal ou certificado digital emitido por autoridade habilitada.

As restituições de declarações que apresentam inconsistência (em situação de malha) são liberadas apenas após corrigidas pelo cidadão, ou após o contribuinte apresentar comprovação de que sua declaração está correta.

Quem é obrigado a declarar o Imposto de Renda em 2025

quem recebeu rendimentos tributáveis acima de R$ 33.888,00 em 2024. O valor é um pouco maior do que o da declaração do IR do ano passado (R$ 30.639,90) por conta da ampliação da faixa de isenção;

contribuintes que receberam rendimentos isentos, não-tributáveis ou tributados exclusivamente na fonte, cuja soma tenha sido superior a R$ 200 mil no ano passado;

quem obteve, em qualquer mês de 2024, ganho de capital na alienação de bens ou direitos, sujeito à incidência do imposto, ou realizou operações em bolsas de valores, de mercadorias, de futuros e assemelhadas cuja soma foi superior a R$ 40 mil, ou com apuração de ganhos líquidos sujeitas à incidência do imposto;

quem teve isenção de imposto sobre o ganho de capital na venda de imóveis residenciais, seguido de aquisição de outro imóvel residencial no prazo de 180 dias;

quem teve, em 2024, receita bruta em valor superior a R$ 169.440,00 em atividade rural;

quem tinha, até 31 de dezembro de 2024, a posse ou a propriedade de bens ou direitos, inclusive terra nua, de valor total superior a R$ 800 mil;

quem passou para a condição de residente no Brasil em qualquer mês e se encontrava nessa condição até 31 de dezembro de 2024;

quem optou por declarar os bens, direitos e obrigações detidos pela entidade controlada, direta ou indireta, no exterior como se fossem detidos diretamente pela pessoa física;

Possui trust no exterior;

quem atualizou bens imóveis pagando ganho de capital diferenciado em dezembro/2024 (Lei n.º 14.973/2024);

quem auferiu rendimentos no exterior de aplicações financeiras e de lucros e dividendos;

Deseja atualizar bens no exterior.

imposto de renda 2025

Divulgação

|

G1 Mon, 30 Jun 2025 03:00:43 -0000 - |

Novo modelo entra em vigor em julho de 2026 e valerá para novas inscrições, incluindo profissionais liberais; atuais CNPJs continuam válidos. CNPJ passará a ter letras e números; veja quem será afetado e o que muda

O Brasil passará a emitir CNPJs em um novo formato: além de números, a identificação das empresas também incluirá letras. A mudança, anunciada pela Receita Federal, faz parte do processo de modernização do sistema tributário nacional.

A intenção é ampliar a quantidade de combinações possíveis, evitando o esgotamento do formato atual (exclusivamente numérico) que já identifica cerca de 60 milhões de estabelecimentos.

A estrutura com 14 caracteres será mantida, mas passará a permitir a inclusão de letras entre os dígitos.

O novo modelo começará a ser adotado gradualmente a partir de julho de 2026, e será aplicado apenas a novas inscrições. Ou seja, empresas já existentes manterão seus CNPJs atuais, sem necessidade de substituição.

A seguir, o g1 esclarece as principais dúvidas sobre essa mudança.

O que é o CNPJ alfanumérico?

Por que isso está sendo feito?

Quando começa?

Quem vai receber CNPJ com letras?

O procedimento de inscrição do CNPJ vai mudar?

O que as empresas precisam fazer?

Empresas e profissionais já inscritos precisam fazer algo?

O que muda no cálculo do Dígito Verificador?

Qual a ligação com a reforma tributária?

Haverá algum custo para as empresas com essa mudança?

Receita começa a cancelar CNPJ de empresas que vendem cigarros eletrônicos

1. O que é o CNPJ alfanumérico?

É o novo modelo de identificação das pessoas jurídicas no Brasil. Em vez de utilizar apenas números, o novo CNPJ combinará letras (de A a Z) e números (de 0 a 9), mantendo o total de 14 caracteres.

A estrutura visual será semelhante à atual, mas com a inclusão de caracteres alfanuméricos. (confira no exemplo abaixo)

Sistema atual vs. nova tipologia

Receita Federal

Volte ao índice.

2. Por que isso está sendo feito?

De acordo com a Receita Federal, o número de combinações possíveis no modelo atual está próximo do limite.

Com o aumento no número de empresas e filiais, o órgão decidiu expandir o sistema para garantir sua viabilidade a longo prazo.

A inclusão de letras amplia significativamente a quantidade de combinações possíveis.

Volte ao índice.

3. Quando começa?

A emissão de CNPJs com letras começará em julho de 2026, de forma gradual.

Segundo a Receita, será elaborado um calendário para definir quais tipos de empresas ou atividades econômicas adotarão primeiro o novo formato.

Volte ao índice.

4. Quem vai receber CNPJ com letras?

Apenas novas inscrições a partir da data de início — como empresas recém-criadas, filiais, produtores rurais, condomínios e profissionais liberais — receberão o CNPJ com letras.

O formato atual, composto exclusivamente por números, continuará válido. Não será necessário nenhum procedimento adicional por parte dos contribuintes junto à Receita Federal ou aos órgãos estaduais e municipais.

Volte ao índice.

5. O procedimento de inscrição do CNPJ vai mudar?

Não. O processo para abertura de empresas e solicitação de CNPJ continuará o mesmo. A única diferença é que o número gerado poderá conter letras.

Segundo a Receita, a partir de julho do próximo ano, todos os sistemas estarão preparados e integrados à Rede Nacional para a Simplificação do Registro e da Legalização de Empresas e Negócios (REDESIM).

Volte ao índice.

6. O que as empresas precisam fazer?

Empresas e sistemas que lidam com emissão de notas fiscais ou controle tributário precisarão adaptar seus softwares, bancos de dados e rotinas internas.

Podem ocorrer falhas na emissão de documentos fiscais, dificuldades com fornecedores ou atrasos no cumprimento de obrigações tributárias. A recomendação é que as empresas se preparem com antecedência.

A Receita informou que disponibilizará ferramentas para facilitar essa atualização técnica.

Volte ao índice.

7. Empresas e profissionais já inscritos precisam fazer algo?

Não. Nenhuma ação será necessária junto a órgãos federais, estaduais ou municipais.

Os sistemas públicos serão atualizados para aceitar tanto o formato atual quanto o novo. A expectativa, segundo a Receita, é que essa adaptação ocorra de forma automática e transparente para as empresas.

Volte ao índice.

8. O que muda no cálculo do Dígito Verificador?

O Dígito Verificador (DV), número que aparece no final do CNPJ e serve para validar sua autenticidade, continuará sendo calculado pelo método do Módulo 11 — um tipo de verificação matemática —, agora adaptado para incluir letras no cálculo.

Cada caractere será convertido em um valor numérico com base na tabela ASCII, que atribui um número específico a cada símbolo, e dele será subtraído o valor 48.

Por exemplo: a letra A corresponde ao número 65 na tabela ASCII e, para o cálculo, será utilizado o valor 17 (que é o resultado de 65 menos 48).

A Receita Federal disponibilizará rotinas de cálculo em linguagens de programação populares para facilitar essa adaptação técnica.

Volte ao índice.

9. Qual a ligação com a reforma tributária?

O novo CNPJ faz parte do processo de modernização do sistema tributário.

A mudança prepara o caminho para a implementação de dois novos tributos: a CBS (Contribuição sobre Bens e Serviços) e o IBS (Imposto sobre Bens e Serviços), que visam unificar e simplificar diversos impostos atualmente em vigor.

Para isso, será necessário contar com sistemas mais modernos e integrados. O novo CNPJ alfanumérico contribui nesse processo ao ampliar a capacidade do sistema, facilitar a separação entre despesas pessoais e profissionais e automatizar processos como a recuperação de créditos tributários.

Volte ao índice.

10. Haverá algum custo para as empresas com essa mudança?

Sim. As empresas precisarão atualizar seus sistemas para reconhecer o novo CNPJ com letras e calcular corretamente o Dígito Verificador.

Essas adaptações podem gerar custos técnicos, especialmente em softwares de emissão de notas fiscais e bancos de dados.

Volte ao índice.

Receita federal

Crédito editorial: SERGIO V S RANGEL / Shutterstock

Entenda o que são nanoempreendedores

|

G1 Mon, 30 Jun 2025 03:00:42 -0000 - |

Falha na conversão da moeda fez com que apostadores recebessem mensagens com prêmios muito acima do real. CEO da loteria estatal Norsk Tipping renunciou após o caso. eurojackpot

Wikimedia/Domínio Público

Milhares de noruegueses acreditaram, por engano, terem se tornado milionários na última sexta-feira (27). A confusão aconteceu após eles receberem notificações da loteria estatal Norsk Tipping dizendo que ganharam prêmios superelevados.

Os envios, porém, foram resultado de um erro técnico grave da Norsk Tipping. Segundo a estatal, "milhares" de pessoas que ganharam prêmios na loteria europeia Eurojackpot foram notificadas com valores incorretos.

O jornal norueguês Verdens Gang informou que 19 mil pessoas receberam notificações por push e 13 mil por SMS com prêmios alterados — e que algumas delas podem ter recebido pelos dois canais.